前几天一年一度的苹果公司秋季新品发布会已经落下了帷幕,相信有持续关注明美无限的果粉们应该都了解了,2019年今年款的新iPhone终于露出了它的庐山真面目,瞬间广大果粉们的吐槽声接踵而来。

然而,明美无限就从这些天的iPhone 11系列新品的预约购买人数高达破百万的数据可以看出,即使今年款的新iPhone不带5G芯片也依然逃不出“真香”的情况!而今天明美无限就继续给众多关注我的果粉们带来那些苹果、iOS、iPhone发生的最新事。

早前前几天的时候苹果已正式发布旗下的新款iPhone 11系列设备以及iOS 13 GM版。而近日一位安全人员发现了一个存在于iOS 13中的漏洞,其允许黑客即使在iPhone处于锁屏状态下仍旧可以窃取用户信息。

约瑟·罗德里格斯(Jose Rodriguez)发现了这个漏洞,并在7月17日向媒体透露称,他已经向苹果公司报告了这个漏洞,但是这个漏洞仍然存在于将于9月19日发布的正式版iOS 13中。预计苹果将在9月30日发布的iOS 13.1正式版中修补此漏洞。

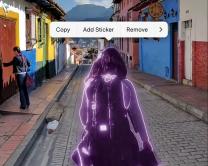

这个漏洞的具体情况就是:包括接到一个电话,选择回复一条短信,然后更改消息的“to”字段,这可以通过画外音来完成。“to”字段将显示所有者的联系人列表,从而使未经授权的不法之人能够在地址簿中爬行,而无需实际解锁手机。

需要明确的是,你需要把你的手放在受害者的设备上,然后从另一个电话给它打电话,来利用这个缺点。你也可以阻止这一切发生,显然,通过禁用“回复与消息”在你苹果产品的面部ID &密码设置,在“锁定时允许访问”部分。默认情况下,该功能是启用的,这让iOS 13的用户处于危险之中。

从实际进行的过程看,在消息屏幕上,用户必须使用 Siri 打开 VoiceOver,然后将其关闭。但在切换 VoiceOver 之后,用户可以跳转到添加联系人字段,这样就可以查看手机中的所有联系人信息了。

这时攻击者已完成前置阶段,最后按To:网址列右方的“+”即可叫出联络人信息,包括手机号码、电子邮件和对方视频通话,或新增联络人,而不需解锁屏幕。

不过要进行此类攻击,攻击者必须要能拿到用户iPhone,再用另一部手机拨电话来完成。或许只有警方解锁嫌犯iPhone或偷看配偶手机才会用上这个技巧。此外,iPhone用户也可从Face ID与密码设定中关闭“以信息回复”的功能,来杜绝信息外泄的风险,因此严格说来,并不是太严重的安全漏洞。

此前,Rodriguez 曾在 iOS 12 中发现过另一套复杂的漏洞利用。其允许用户借助 VoiceOver 查看目标 iPhone 中存储的照片和联系人,与 iOS 13 上的情况非常相似。

不过,受限于攻击复杂程度,该漏洞的影响范围应该不会太大。即便得逞,攻击者也只能查看到目标 iPhone 中的联系人,且前提是能够物理接触目标手机、并完成 VoiceOver 的漏洞利用。

所以,还没更新iOS 13的iPhone用户可以先不要急着更新,已经更新了的可以通过设置完全禁用Siri来保障自己的隐私,直到苹果修复这一漏洞。

最后,明美无限还想说的就是:即使iPhone 11系列新品的诸多不足引起了全球果粉们的广泛热议,但是作为苹果公司赖以生存的iOS系统可谓是“免费的良心产品”了。当然,明美无限跟其他果粉们也都希望苹果公司能够在自家的系统漏洞中做到更加尽善尽美吧!

那么,如果你们苹果公司的iOS 13有爆出来的漏洞还有什么想要说的,欢迎在评论区留言给明美无限参与一起讨论吧!

文|明美无限